ж–°й—»иҜҰжғ…

ж–°й—»жҗңзҙў

ESET nod32 еҲҶжһҗ RDPеҚҸи®®еҸҲиў«йӣ·иҫҫй”Ғе®ҡпјҡиҝ‘и·қзҰ»йҖҸи§ҶдёҚж–ӯиҝӣеҢ–зҡ„иҝңзЁӢи®ҝй—®еЁҒиғҒ

RDPж”»еҮ»иҖ…еҸҜиғҪжҜ”жӮЁжғіиұЎеҫ—жӣҙиҝ‘ вҖ“ дёӢж–Үе°ҶдёәжӮЁд»Ӣз»ҚпјҢж»Ҙз”ЁRDPеҚҸи®®зұ»ж”»еҮ»зҡ„жј”еҸҳеҺҶзЁӢгҖӮйҡҸзқҖж–°еҶ иӮәзӮҺз–«жғ…зҡ„е…Ёзҗғ蔓延пјҢжҲ‘们еҪ“дёӯжңүеҫҲеӨҡдәәпјҢеҢ…жӢ¬жҲ‘иҮӘе·ұеңЁеҶ…пјҢйғҪдёҚеҫ—дёҚиҪ¬е…Ҙе…Ёж—¶еұ…家еҠһе…¬гҖӮESETе…¬еҸёзҡ„и®ёеӨҡе‘ҳе·Ҙе·Із»Ҹд№ жғҜдәҶйғЁеҲҶж—¶й—ҙиҝңзЁӢе·ҘдҪңпјҢеӣ дёәиҝҷе®һйҷ…дёҠеҸӘж„Ҹе‘ізқҖжү©еӨ§зҺ°жңүиө„жәҗдҫӣз»ҷпјҢд»Ҙж»Ўи¶іж–°ж¶Ңе…Ҙзҡ„иҝңзЁӢеҠһе…¬дәәе‘ҳзҡ„е·ҘдҪңйңҖжұӮпјҢжҜ”еҰӮиҙӯд№°жӣҙеӨҡзҡ„笔记жң¬з”өи„‘е’ҢVPNжңҚеҠЎзӯүгҖӮ

дҪҶеҜ№дәҺдё–з•Ңеҗ„ең°зҡ„и®ёеӨҡдјҒдёҡиҖҢиЁҖпјҢжғ…еҶөеҚҙ并йқһеҰӮжӯӨгҖӮиҝҷдәӣдјҒдёҡиҰҒд№Ҳеҝ…йЎ»д»Һйӣ¶е…ҘжүӢпјҢдёәиҝңзЁӢеҠһе…¬дәәе‘ҳи®ҫзҪ®и®ҝй—®жқғйҷҗпјҢиҰҒд№ҲйңҖиҰҒеӨ§е№…жү©е……RDPжңҚеҠЎеҷЁе®№йҮҸпјҢд»ҘеҗёзәіжқҘиҮӘеӨ§йҮҸз”ЁжҲ·зҡ„并еҸ‘иҝңзЁӢи®ҝй—®йңҖжұӮгҖӮ

еӨ§зәҰеңЁеҸ‘з”ҹиҝҷдёҖиҪ¬еҸҳзҡ„еҗҢж—¶пјҢESETеҸҲдёҖж¬ЎеҸ‘еёғдәҶгҖҠе…ЁзҗғеЁҒиғҒжҠҘе‘ҠгҖӢпјҢе…¶дёӯжңҖеҖјеҫ—е…іжіЁзҡ„дёҖ件дәӢе°ұжҳҜRDPж”»еҮ»ж•°йҮҸжҢҒз»ӯеўһй•ҝгҖӮж №жҚ®жҲ‘еҸё2022 е№ҙеүҚеӣӣдёӘжңҲеЁҒиғҒжҠҘе‘Ҡдёӯзҡ„з»ҹи®Ўж•°жҚ®пјҢеңЁжӯӨжңҹй—ҙзҡ„RDPж”»еҮ»ж•°йҮҸи¶…иҝҮ 1000 дәҝж¬ЎгҖӮжҳҫ然жңүеҝ…иҰҒйҮҚж–°е®Ўи§ҶпјҢиҝҮеҺ»еҮ е№ҙдёӯејҖеҸ‘зҡ„RDP ж”»еҮ»жүӢж®өеҸҠе…¶еҸҜиғҪйҖ жҲҗзҡ„еҶІеҮ»пјҢ并еҖҹжӯӨжңәдјҡеҸҚйҰҲESETеҲ©з”ЁеЁҒиғҒжғ…жҠҘе’ҢйҒҘжөӢжҠҖжңҜзӣ‘жөӢеҲ°зҡ„е®һйҷ…жғ…еҶөгҖӮ

RDPж”»еҮ»зҡ„жј”еҸҳеҺҶзЁӢжҳҜжҖҺж ·зҡ„пјҹ

жҲ‘们жҺўи®ЁдәҶиҝ‘еҮ е№ҙRDPж”»еҮ»зҡ„жј”еҸҳеҺҶзЁӢгҖӮжҲ‘жғіеҲҶдә«зҡ„дёҖдёӘи§ӮзӮ№жҳҜпјҢ并йқһжҜҸдёҖж¬ҫжјҸжҙһзҡ„еҸ—ж”»еҮ»ж•°йҮҸйғҪеңЁеўһеӨҡгҖӮжңүдёҖж¬ҫжјҸжҙһпјҢESET еҸ‘зҺ°е…¶еҸ—ж”»еҮ»ж¬Ўж•°жҳҫзқҖеҮҸе°‘пјҡ

вҖўеҲ©з”ЁRDPжјҸжҙһе®һж–Ҫж”»еҮ»зҡ„BlueKeepи •иҷ«пјҲCVE-2019-0708пјүжЈҖжөӢйҮҸпјҢд»Һ 2020е№ҙеі°еҖјдёӢйҷҚдәҶ44%гҖӮжҲ‘们е°ҶиҝҷдёҖжҳҫи‘—зҡ„дёӢйҷҚеҪ’е’ҺдәҺжӯӨдәҢиҖ…зҡ„з»јеҗҲжҲҗж•Ҳпјҡз”ЁжҲ·еҜ№еӯҳеңЁжјҸжҙһзҡ„WindowsзүҲжң¬жү“дәҶиЎҘдёҒпјҢеҠ дёҠзҪ‘з»ңеұӮйқўйҳІжё—йҖҸдҝқжҠӨеҠӣеәҰзҡ„еҠ ејәгҖӮ

еӣҫзүҮ

еӣҫ1. вҖңBlueKeepвҖқи •иҷ«пјҲCVE-2019-0708пјүе…ЁзҗғжЈҖжөӢйҮҸпјҲдҝЎжҒҜжәҗпјҡESETйҒҘжөӢж•°жҚ®пјү

з»Ҹеёёеҗ¬еҲ°дәә们еҜ№и®Ўз®—жңәе®үе…Ёе…¬еҸёзҡ„жҠұжҖЁд№ӢдёҖе°ұжҳҜпјҢжҖ»жҳҜй•ҝзҜҮеӨ§и®әең°и®Ёи®әдҝЎжҒҜе®үе…ЁеҰӮдҪ•еҸҳеҫ—жӣҙзіҹгҖҒжІЎжңүж”№е–„пјҢйІңжңүеҘҪж¶ҲжҒҜеҸҚйҰҲпјҢеҚідҫҝжңүд№ҹжҳҜжҳҷиҠұдёҖзҺ°гҖӮе…¶дёӯжңүдәӣжү№иҜ„жңүдёҖе®ҡзҡ„йҒ“зҗҶпјҢдҪҶдҝЎжҒҜе®үе…Ёе§Ӣз»ҲжҳҜдёҖдёӘжҢҒз»ӯжёҗиҝӣзҡ„иҝҮзЁӢпјҡж–°зҡ„еЁҒиғҒжҖ»дјҡдёҚж–ӯеҮәзҺ°гҖӮеңЁиҝҷзӮ№ж„Ҹд№үдёҠпјҢй’ҲеҜ№BlueKeepзӯүжјҸжҙһзҡ„ж”»еҮ»ж¬Ўж•°йҡҸж—¶й—ҙжҺЁз§»иҖҢйҖҗжёҗеҮҸе°‘пјҢжҳҜдёӘеҘҪж¶ҲжҒҜгҖӮдҪҶеҗҢж—¶RDPд»ҚеңЁиў«е№ҝжіӣдҪҝз”ЁпјҢиҝҷе°ұж„Ҹе‘ізқҖж”»еҮ»иҖ…е°ҶдёҚж–ӯжҺўеҜ»еҸҜд»ҘеҲ©з”Ёзҡ„жјҸжҙһ并用жқҘеҸ‘иө·ж”»еҮ»гҖӮ

дёәдҪҝжҹҗдёҖзұ»ж”»еҮ»жүӢж®өеҪ»еә•ж¶ҲеӨұпјҢе°ұеҝ…йЎ»йҳ»ж–ӯзӣёе…іжјҸжҙһзҡ„жүҖжңүжҪңеңЁеҲ©з”ЁйҖ”еҫ„гҖӮжҲ‘иҝҳи®°еҫ—пјҢдёҠдёҖж¬ЎзңӢеҲ°е Әз§°еҪұе“Қж·ұиҝңзҡ„е®һдҫӢпјҢе°ұжҳҜ2009е№ҙеҫ®иҪҜеҸ‘еёғWindows 7ж—¶пјҢе°ұеңЁзі»з»ҹдёӯзҰҒз”ЁдәҶеҜ№AutoRunпјҲAUTORUN.INFпјүзҡ„ж”ҜжҢҒгҖӮеҫ®иҪҜйҡҸеҗҺе°ҶиҝҷдёҖи°ғж•ҙеҸҚеҗ‘移жӨҚеҲ°е…ҲеүҚеҸ‘еёғзҡ„жүҖжңүWindowsзі»з»ҹпјҢе°Ҫ管第дёҖж¬ЎеҒҡеҫ—并дёҚе®ҢзҫҺгҖӮAutoRunжҳҜиҮӘ1995 е№ҙWindows 95еҸ‘еёғд»ҘжқҘзі»з»ҹиҮӘеёҰзҡ„дёҖйЎ№еҠҹиғҪпјҢеҗҺйҒӯеҲ°дёҘйҮҚж»Ҙ用并еӨ§иӮҶдј ж’ӯConfickerзӯүи •иҷ«гҖӮеҹәдәҺAUTORUN.INFзҡ„и •иҷ«ж„ҹжҹ“зҺҮпјҢжӣҫдёҖеәҰеҚ еҲ°ESETйҳІжҜ’иҪҜ件жЈҖжөӢйҮҸзҡ„иҝ‘еӣӣеҲҶд№ӢдёҖгҖӮд»ҠеӨ©пјҢе®ғжүҖеҚ зҡ„жЈҖжөӢйҮҸиҝҳдёҚеҲ°еҚғеҲҶд№ӢдёҖгҖӮ

дёҺAutoPlayдёҚеҗҢпјҢеҰӮд»ҠRDPд»Қ然жҳҜ Windowsзі»з»ҹзҡ„дёҖйЎ№еёёз”ЁеҠҹиғҪпјҢиҷҪ然й’ҲеҜ№е…¶жјҸжҙһзҡ„дёҖж¬ЎжҖ§ж”»еҮ»ж•°йҮҸжңүжүҖеҮҸе°‘пјҢдҪҶиҝҷ并дёҚж„Ҹе‘ізқҖж•ҙдҪ“ж”»еҮ»жҖ»йҮҸеңЁдёӢйҷҚгҖӮдәӢе®һдёҠпјҢRDPжјҸжҙһзҡ„еҲ©з”Ёж¬Ўж•°е·ІеӨ§е№…еўһеҠ пјҢиҝҷд№ҹеҸҜд»Ҙз”ЁжқҘи§ЈйҮҠBlueKeep жЈҖжөӢйҮҸеҮҸе°‘зҡ„еҸҰдёҖз§ҚеҸҜиғҪжҖ§пјҡе…¶д»– RDP жјҸжҙһж”»еҮ»йҖ”еҫ„еҸҜиғҪжӣҙжңүж•ҲпјҢдҪҝж”»еҮ»иҖ…е·Із»Ҹж”№ејҰжҳ“иҫҷгҖӮ

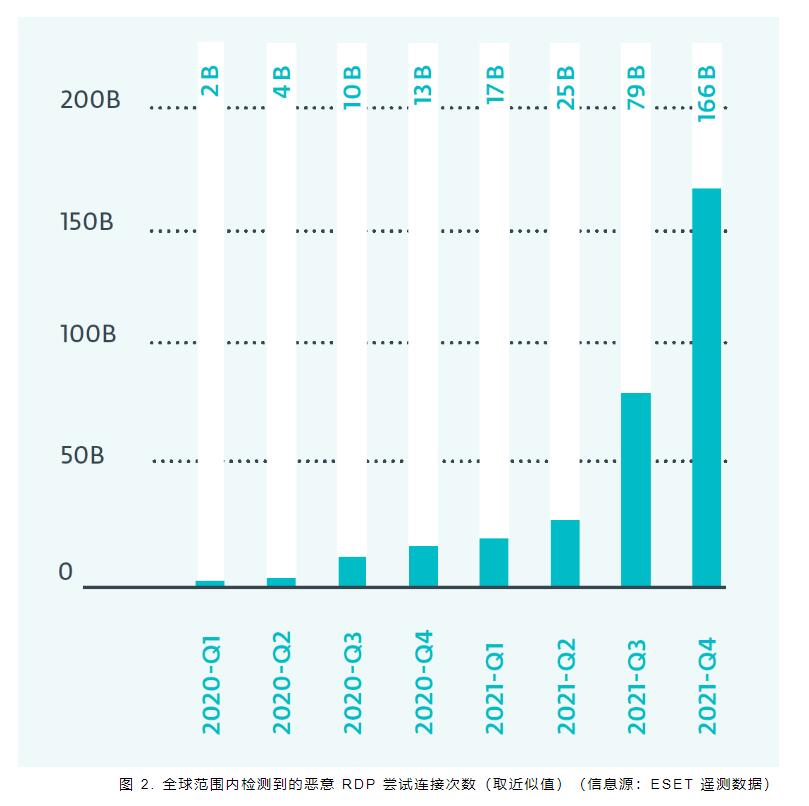

д»Һ2020е№ҙеҲқеҲ°2021е№ҙеә•зҡ„дёӨе№ҙж•°жҚ®жқҘзңӢпјҢдјјд№ҺдёҺиҝҷдёҖеҲҶжһҗзӣёеҗ»еҗҲгҖӮеңЁжӯӨжңҹй—ҙпјҢжҚ®ESET йҒҘжөӢж•°жҚ®жҳҫзӨәпјҢжҒ¶ж„ҸRDPе°қиҜ•иҝһжҺҘж¬Ўж•°еӨ§е№…еўһеҠ гҖӮж”ҖеҚҮе№…еәҰжңүеӨҡеӨ§пјҹд»…2020е№ҙ第дёҖеӯЈеәҰзҡ„е°қиҜ•иҝһжҺҘж¬Ўж•°е°ұжңү19.7 дәҝж¬Ўд№ӢеӨҡгҖӮеҲ°2021е№ҙ第еӣӣеӯЈеәҰпјҢиҝҷдёҖж•°еӯ—и·ғеҚҮиҮі1663.7дәҝж¬ЎпјҢеўһе№…и¶…иҝҮ8,400%пјҒ

еӣҫ 2. е…ЁзҗғиҢғеӣҙеҶ…жЈҖжөӢеҲ°зҡ„жҒ¶ж„Ҹ RDP е°қиҜ•иҝһжҺҘж¬Ўж•°пјҲеҸ–иҝ‘дјјеҖјпјүпјҲдҝЎжҒҜжәҗпјҡESET йҒҘжөӢж•°жҚ®пјү

жҳҫ然пјҢж”»еҮ»иҖ…еҸ‘зҺ°е…Ҙдҫөеҗ„зұ»з»„з»Үжңәжһ„и®Ўз®—жңәзі»з»ҹзҡ„д»·еҖјпјҢж— и®әжҳҜд»ҺдәӢй—ҙи°Қжҙ»еҠЁгҖҒжӨҚе…ҘеӢ’зҙўз—…жҜ’иҝҳжҳҜдёҖдәӣе…¶д»–зҠҜзҪӘиЎҢдёәпјҢйғҪеҸҜд»ҘеёҰжқҘдё°еҺҡ收зӣҠгҖӮдҪҶжҳҜд»ҺеҸҰдёҖдёӘи§’еәҰжқҘзңӢпјҢжӯӨзұ»ж”»еҮ»жҳҜеҸҜд»Ҙйў„йҳІзҡ„гҖӮ

SMBж”»еҮ»зҡ„ж–°ж•°жҚ®

йҷӨRDPж”»еҮ»ж•°жҚ®йӣҶд№ӢеӨ–пјҢйҒҘжөӢзі»з»ҹиҝҳдёәжҲ‘们ж„ҸеӨ–жҸҗдҫӣдәҶжңүе…іжңҚеҠЎеҷЁж¶ҲжҒҜеқ—пјҲSMBпјүзҡ„е°қиҜ•ж”»еҮ»ж•°жҚ®гҖӮSMBеҸҜд»ҘзңӢдҪңRDPзҡ„й…ҚеҘ—еҚҸи®®пјҢеӣ дёәе®ғе…Ғи®ёеңЁRDPдјҡиҜқжңҹй—ҙиҝңзЁӢи®ҝй—®ж–Ү件гҖҒжү“еҚ°жңәе’Ңе…¶д»–зҪ‘з»ңиө„жәҗгҖӮ2017 е№ҙе…¬еёғзҡ„ж°ёжҒ’д№Ӣи“қи •иҷ«пјҲеҚіEternalBlueпјҢCVE-2017-0144пјүпјҢе°ұжҳҜеҲ©з”ЁSMBеҚҸи®®жјҸжҙһдҪңзҘҹзҡ„гҖӮжҚ®ESETйҒҘжөӢзі»з»ҹз»ҹи®ЎпјҢеҲ©з”ЁжӯӨжјҸжҙһзҡ„ж”»еҮ»ж•°йҮҸеңЁ2018е№ҙгҖҒ2019е№ҙе’Ң 2020е№ҙй—ҙжҢҒз»ӯеўһй•ҝгҖӮ

еӣҫзүҮ

еӣҫ 3. е…ЁзҗғиҢғеӣҙеҶ…зҡ„вҖңж°ёжҒ’д№Ӣи“қвҖқпјҲCVE -2017-0144пјүжЈҖжөӢж•°йҮҸпјҲдҝЎжҒҜжәҗпјҡESET йҒҘжөӢж•°жҚ®пјү

вҖңж°ёжҒ’д№Ӣи“қвҖқеҲ©з”Ёзҡ„жјҸжҙһпјҢд»…еӯҳеңЁдәҺSMB第дёҖзүҲдёӯгҖӮиҜҘеҚҸи®®зүҲжң¬еҸҜд»ҘиҝҪжәҜеҲ°дәҢеҚҒдё–зәӘд№қеҚҒе№ҙд»ЈгҖӮдҪҶз”ұдәҺSMB第дёҖзүҲе·ІеңЁж“ҚдҪңзі»з»ҹе’ҢиҒ”зҪ‘и®ҫеӨҮдёӯе№ҝжіӣиҝҗз”ЁдәҶж•°еҚҒе№ҙпјҢзӣҙеҲ°2017е№ҙеҫ®иҪҜжүҚејҖе§ӢеҸ‘еёғй»ҳи®ӨзҰҒз”ЁSMB第дёҖзүҲзҡ„Windowsзі»з»ҹзүҲжң¬гҖӮ

д»Һ2020е№ҙеә•еҲ°2021е№ҙпјҢESETеҸ‘зҺ°еҲ©з”ЁвҖңж°ёжҒ’д№Ӣи“қвҖқжјҸжҙһе…Ҙдҫөзі»з»ҹзҡ„ж¬Ўж•°жҳҫзқҖеҮҸе°‘гҖӮдёҺ BlueKeep дёҖж ·пјҢESET е°ҶжЈҖжөӢж•°йҮҸзҡ„дёӢйҷҚеҪ’е’ҺдәҺз”ЁжҲ·д№ жғҜз»ҷзі»з»ҹжү“иЎҘдёҒгҖҒзҪ‘з»ңе®үе…ЁйҳІжҠӨж°ҙе№ізҡ„жҸҗй«ҳпјҢд»ҘеҸҠSMB第дёҖзүҲз”ЁйҮҸзҡ„еҮҸе°‘гҖӮ

жңҖеҗҺзҡ„жғіжі•

йңҖиҰҒжіЁж„Ҹзҡ„жҳҜпјҢжң¬ж–ҮдёӯжҸҗдҫӣзҡ„иҝҷдәӣдҝЎжҒҜпјҢйғҪжҳҜд»ҺESETйҒҘжөӢзі»з»ҹдёӯйҮҮйӣҶзҡ„гҖӮж— и®әд»»дҪ•ж—¶еҖҷпјҢз”ЁжҲ·еңЁдҪҝз”ЁжҒ¶ж„ҸзЁӢеәҸйҒҘжөӢж•°жҚ®ж—¶пјҢйғҪеҝ…йЎ»з»“еҗҲд»ҘдёӢйҷ„еҠ жқЎд»¶жүҚиғҪжӯЈзЎ®еҠ д»ҘзҗҶи§Јпјҡ

1.з”ЁжҲ·еҸҜд»ҘйҖүжӢ©пјҢжҳҜеҗҰдёҺESETе…ұдә«еЁҒиғҒйҒҘжөӢж•°жҚ®пјӣеҰӮжһңе®ўжҲ·жІЎжңүиҝһжҺҘеҲ°ESETзҡ„LiveGridВ®зі»з»ҹжҲ–дёҚдёҺESETе…ұдә«еҢҝеҗҚз»ҹи®Ўж•°жҚ®пјҢйӮЈд№ҲжҲ‘们е°ҶдёҚдјҡ收еҲ°ESET иЈ…жңәиҪҜ件зҡ„д»»дҪ•жЈҖжөӢдҝЎжҒҜгҖӮ

2.й’ҲеҜ№RDPе’ҢSMBжҒ¶ж„Ҹжҙ»еҠЁзҡ„жЈҖжөӢпјҢжҳҜйҖҡиҝҮ ESET еӨҡеұӮйҳІеҫЎжҠҖжңҜе®һзҺ°зҡ„пјҢж¶өзӣ–йҳІеғөе°ёзҪ‘з»ңгҖҒйҳІжҡҙеҠӣз ҙи§ЈгҖҒйҳІзҪ‘з»ңж”»еҮ»зӯү组件гҖӮ并йқһESETе…Ёзі»еҲ—дә§е“ҒйғҪе…·еӨҮиҝҷдәӣдҝқжҠӨеұӮпјҢжҜ”еҰӮESET NOD32 Antivirusж—ЁеңЁдёә家еәӯз”ЁжҲ·жҸҗдҫӣеҹәжң¬жҒ¶ж„ҸиҪҜ件йҳІжҠӨпјҢе°ұдёҚе…·еӨҮдёҠиҝ°дҝқжҠӨеұӮгҖӮESET Internet Securityе’ҢESET Smart Security PremiumпјҢд»ҘеҸҠ ESETдё“й—Ёйқўеҗ‘дјҒдёҡз”ЁжҲ·жҺЁеҮәзҡ„з»Ҳз«Ҝзі»еҲ—йҳІжҠӨиҪҜ件дёӯйғҪеҶ…зҪ®дәҶеүҚиҝ°дҝқжҠӨеұӮгҖӮ

3.е°Ҫз®Ўи®әж–ҮжӢҹе®ҡиҝҮзЁӢдёӯ并没жңүдҪҝз”ЁESET еЁҒиғҒжҠҘе‘ҠпјҢдҪҶе®ғеҚҙжҸҗдҫӣдәҶең°еҢәжҲ–еӣҪ家зә§ең°зҗҶз»ҹи®Ўж•°жҚ®гҖӮGeoIPең°зҗҶдҪҚзҪ®жЈҖзҙўжҳҜ科еӯҰдёҺеҲӣж„Ҹзҡ„з»“еҗҲпјҢеӣ дёәVPNзҡ„дҪҝз”Ёд»ҘеҸҠIPv4еқ—жүҖжңүжқғзҡ„еҝ«йҖҹеҸҳеҢ–зӯүеӣ зҙ пјҢйғҪеҸҜиғҪеҜ№е®ҡдҪҚеҮҶзЎ®жҖ§дә§з”ҹеҪұе“ҚгҖӮ

4.дј—жүҖе‘ЁзҹҘпјҢESETжҳҜиө„е®үйўҶеҹҹзҡ„дј—еӨҡжҚҚеҚ«иҖ…д№ӢдёҖгҖӮйҒҘжөӢзі»з»ҹе‘ҠиҜүжҲ‘们пјҢе®үиЈ…ESETиҪҜ件еҗҺзҡ„йҳІжҠӨж•°жҚ®пјҢдҪҶESETеҚҙж— жі•дәҶи§Је…¶д»–иө„е®үдә§е“Ғз”ЁжҲ·зҡ„жғ…еҶөгҖӮ

з”ұдәҺиҜёеӨҡиҝҷж ·зҡ„еӣ зҙ пјҢз»қеҜ№ж”»еҮ»ж•°йҮҸеә”й«ҳдәҺжҲ‘们еҖҹеҠ©ESETйҒҘжөӢзі»з»ҹдәҶи§ЈеҲ°зҡ„ж•°йҮҸгҖӮд№ҹе°ұжҳҜиҜҙпјҢжҲ‘们зӣёдҝЎйҒҘжөӢзі»з»ҹеҸҜд»ҘеҮҶзЎ®ең°еҸҚжҳ ж•ҙдҪ“жғ…еҶөпјӣж— и®әжҳҜеҗ„зұ»ж”»еҮ»жЈҖжөӢж•°йҮҸзҡ„жҖ»дҪ“еўһеҮҸжҜ”дҫӢпјҢиҝҳжҳҜESETз ”еҲӨзҡ„ж”»еҮ»и¶ӢеҠҝпјҢеҫҲеҸҜиғҪе°ұж•ҙдёӘе®үе…Ёдә§дёҡиҖҢиЁҖйғҪе…·жңүд»ЈиЎЁжҖ§гҖӮ

ESET NOD32 AntivirusйҳІз—…жҜ’жқҖжҜ’иҪҜ件1з”ЁжҲ·3е№ҙеҚҮзә§ з”өеӯҗзүҲ

ESET Internet Security NOD32зҪ‘з»ңе®үе…ЁеҘ—иЈ…йҳІз—…жҜ’жқҖжҜ’иҪҜ件1з”ЁжҲ·3е№ҙеҚҮзә§ з”өеӯҗзүҲ

NOD32 ESET File Security ж–Ү件жңҚеҠЎеҷЁе®үе…ЁйҳІжҠӨиҪҜ件 з«ҜзӮ№йҳІжҜ’иҪҜ件 дёӢиҪҪзүҲ еәҸеҲ—еҸ· 3е№ҙ1з”ЁжҲ·зүҲ

жҲҗйғҪ科жұҮ科жҠҖжңүйҷҗе…¬еҸё пјү

ең°еқҖпјҡжҲҗйғҪеёӮдәәж°‘еҚ—и·Ҝеӣӣж®ө1еҸ·ж—¶д»Јж•°з ҒеӨ§еҺҰ18F

з”өиҜқпјҡ400-028-1235

жүӢжңәпјҡ180 8195 0517пјҲеҫ®дҝЎеҗҢеҸ·пјү